Atlassian Guardで企業のセキュリティを最適化する4つのステップ

- 執筆者

-

aslead編集部

aslead編集部こんにちは。aslead編集部です。

最新ソフトウェア開発のトレンドから、AI・DXツールの効果的な活用法、企業のITガバナンスの強化、業務効率化やDX化を成功に導くソリューションまで、幅広い記事を提供しています。

企業が直面する課題の解決策として効率的なツールの活用方法を探求し、生産性の向上に繋がる実践的な情報をお届けすることを目指します。

はじめに:デジタル時代の企業セキュリティ

デジタルトランスフォーメーションが加速する現代ビジネス環境において、企業のセキュリティ対策はかつてないほど重要になっています。クラウドサービスやSaaS製品の普及により、ビジネスプロセスの効率化が進む一方で、セキュリティリスクも多様化・複雑化しています。

サイバー攻撃、データ漏洩、内部不正など、企業が直面するセキュリティ脅威は日々進化しています。特に、顧客情報や機密データの保護は、企業の信頼性に直結する重要課題です。もはや、企業規模や業種を問わず、全ての組織がこれらのリスクに対する強固な防御策を講じる必要があります。

このような背景の中、Atlassian Guardは企業のセキュリティニーズに応える包括的なソリューションとして注目を集めています。本記事では、Atlassian Guardの特徴と、それを活用して企業のセキュリティを最適化するための4つのステップについて詳しく解説します。

Atlassian Guardとは:包括的なセキュリティ管理ツール

Atlassian Guardは、企業向けの統合セキュリティプラットフォームです。アクセス管理、データ保護、セキュリティポリシーの自動化など、現代企業が直面するさまざまなセキュリティリスクに対応するための機能を提供しています。

特筆すべき特徴として、以下が挙げられます:

- クラウド環境に最適化: クラウドベースのサービスとして設計されており、リアルタイムでの脅威検知と対応が可能です。

- Atlassian製品との高い親和性: Jira、Confluence、Bitbucketなど、他のAtlassian製品とシームレスに連携し、効率的なセキュリティ管理を実現します。

- 柔軟なカスタマイズ: 企業固有のニーズに合わせて、セキュリティポリシーや監視設定をカスタマイズできます。

- 直感的なユーザーインターフェース: 複雑なセキュリティ管理も、分かりやすいダッシュボードで簡単に操作できます。

では、Atlassian Guardを活用して企業のセキュリティを最適化するための4つのステップを詳しく見ていきましょう。

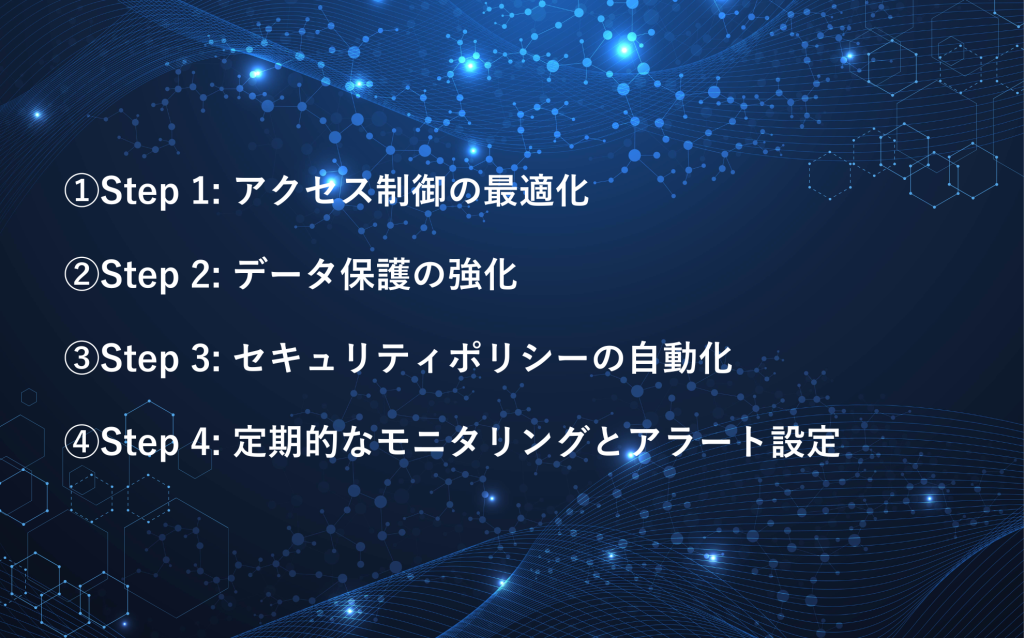

Step 1: アクセス制御の最適化

セキュリティ対策の要となるのが、適切なアクセス制御です。必要最小限の権限を適切なユーザーに付与することで、情報漏洩や不正アクセスのリスクを大幅に低減できます。

アクセスレベルの設定と管理

Atlassian Guardでは、ロールベースのアクセス制御(RBAC)を実装できます。具体的には以下のような設定が可能です:

- 役割に応じた権限付与: 例えば、管理者には設定変更権限を、一般ユーザーには閲覧権限のみを与えるなど、役割に応じて適切な権限を設定します。

- プロジェクト単位でのアクセス制御: 特定のプロジェクトや情報へのアクセスを、必要なチームメンバーのみに制限できます。

- 動的な権限管理: ユーザーの役割や所属が変更された場合、自動的に権限を更新する仕組みを構築できます。

強力な認証メカニズムの導入

アクセス制御を強化するには、認証プロセスの見直しも重要です:

- 多要素認証(MFA)の導入: パスワードに加えて、スマートフォンアプリやハードウェアトークンなどを使用した二段階認証を実装します。

- シングルサインオン(SSO)の活用: 複数のサービスを一つの認証情報で利用できるようにすることで、セキュリティと利便性の両立を図ります。

- パスワードポリシーの強化: 複雑性要件の設定や定期的なパスワード変更を強制するポリシーを実装します。

Step 2: データ保護の強化

企業の生命線とも言える機密情報や顧客データを守るために、データ保護は最重要課題の一つです。Atlassian Guardを活用したデータ保護戦略の核心は、適切な暗号化と厳格なデータ管理にあります。

暗号化の徹底

Atlassian Guardでは、さまざまな暗号化オプションを提供しています:

- 保存データの暗号化: データベースやファイルシステムに保存されているデータを暗号化し、物理的なアクセスによる情報漏洩を防ぎます。

- 転送中のデータの暗号化: SSL/TLS暗号化を使用して、データの送受信時のセキュリティを確保します。

- エンドツーエンド暗号化: 特に機密性の高い情報に対しては、エンドツーエンド暗号化を適用し、中間者攻撃のリスクを排除します。

データ分類とアクセス制御の連携

効果的なデータ保護には、データの重要度に応じた管理が不可欠です:

- データ分類システムの導入: 機密レベルに応じてデータを分類し、それぞれに適したセキュリティ対策を適用します。

- きめ細かなアクセス制御: データの分類に基づいて、アクセス権限を細かく設定します。例えば、高機密情報へのアクセスを厳選されたユーザーのみに制限するなどの対策が可能です。

Step 3: セキュリティポリシーの自動化

セキュリティポリシーの自動化は、人的ミスを減らし、一貫性のあるセキュリティ対策を実現するための重要なステップです。Atlassian Guardでは、様々なセキュリティタスクを自動化することができます。

自動化ルールの設定

具体的な自動化ルールの例として、以下のようなものが挙げられます:

- 不審なログイン試行の検知と対応: 短時間に複数回のログイン失敗が発生した場合、自動的にアカウントをロックし、管理者に通知を送信します。

- デバイス認証の強制: 未登録のデバイスからのアクセスを検知した場合、追加の認証を要求するか、アクセスを拒否します。

- セキュリティアップデートの自動適用: システムやアプリケーションの重要なセキュリティアップデートを自動的にインストールします。

コンプライアンスチェックの自動化

法令遵守や業界基準への準拠を確実にするため、以下のような自動化を実装できます:

- 定期的なコンプライアンス監査: 設定した間隔でシステムの設定やアクセス権限をスキャンし、コンプライアンス要件との整合性を確認します。

- 違反の自動検知と修正: コンプライアンス違反を検知した場合、自動的に修正アクションを実行するか、担当者に通知を送信します。

- 監査ログの自動生成: システムの重要な変更や、セキュリティイベントに関する詳細なログを自動的に記録し、必要に応じてレポートを生成します。

インシデント対応の効率化

セキュリティインシデントが発生した際の対応プロセスも自動化できます:

- インシデントの自動分類: 検知されたセキュリティイベントを、その重要度や種類に応じて自動的に分類します。

- 対応フローの自動化: インシデントの種類に応じて、事前に定義された対応手順を自動的に開始します。例えば、特定の種類のマルウェア感染を検知した場合、該当するシステムを自動的に隔離するなどの対応が可能です。

- エスカレーションの自動化: 重大なインシデントが検知された場合、適切な担当者や管理者に自動的に通知し、迅速な対応を促します。

Step 4: 定期的なモニタリングとアラート設定

セキュリティ対策の最後の砦として、常時監視体制の構築が不可欠です。Atlassian Guardは、リアルタイムモニタリングと高度なアラート機能を提供し、潜在的な脅威に対する迅速な対応を可能にします。

包括的なモニタリング戦略

効果的なモニタリングには、以下のような要素が含まれます:

- ユーザーアクティビティの監視: 通常とは異なるログインパターンや、不審なデータアクセスを検知します。

- システムパフォーマンスの追跡: 急激なリソース使用量の増加など、潜在的な攻撃の兆候を見逃しません。

- ネットワークトラフィックの分析: 異常な通信パターンや、既知の脅威シグネチャを検出します。

インテリジェントなアラート設定

Atlassian Guardのアラート機能を最大限に活用するためには:

- 重要度に基づくアラートの分類: 緊急度に応じてアラートを分類し、優先順位を付けて対応します。

- コンテキストに応じたアラート: 単なる閾値超過だけでなく、複数の要因を組み合わせたインテリジェントなアラートを設定します。

- 適切な通知チャネルの選択: Eメール、SMS、専用アプリなど、状況に応じた最適な通知方法を選択します。

継続的な改善プロセス

モニタリングとアラートシステムの有効性を維持するには:

- 定期的な見直しと調整: 誤検知や見逃しを最小限に抑えるため、定期的にルールを見直し調整します。

- 新たな脅威への適応: 最新の脅威情報を常に取り入れ、検知ルールを更新します。

- インシデント後の分析: セキュリティイベント発生後は、検知から対応までのプロセスを詳細に分析し、改善点を特定します。

まとめ:Atlassian Guardで実現する包括的セキュリティ管理

本記事では、Atlassian Guardを活用した企業のセキュリティ最適化について、4つの重要なステップを詳しく解説しました:

- アクセス制御の最適化

- データ保護の強化

- セキュリティポリシーの自動化

- 定期的なモニタリングとアラート設定

これらのステップを着実に実施することで、企業は急速に変化するデジタル環境における複雑なセキュリティ課題に効果的に対応できます。Atlassian Guardは、これらの取り組みを統合的に管理し、セキュリティオペレーションの効率化と強化を同時に実現する強力なツールです。

今後の展望:進化し続けるセキュリティ対策

セキュリティ脅威は日々進化しており、企業のセキュリティ戦略も常に更新し続ける必要があります。Atlassian Guardは、最新のAI技術や機械学習を活用した予測型セキュリティ機能の強化など、継続的な進化を遂げています。

今後は、さらに高度な脅威インテリジェンス統合や、サードパーティ製セキュリティツールとのシームレスな連携など、より包括的なセキュリティエコシステムの構築が期待されます。

企業がAtlassian Guardを導入し、本記事で紹介した4つのステップを実践することで、現在直面しているセキュリティ課題に対処するだけでなく、将来的な脅威にも柔軟に対応できる強固なセキュリティ基盤を築くことができるでしょう。

セキュリティは終わりのない旅路です。しかし、適切なツールと戦略を持つことで、その道のりはより確かなものとなります。Atlassian Guardと共に、あなたの企業のデジタルアセットを守り、ビジネスの持続的な成長を支える強固なセキュリティ体制を構築しましょう。

RECOMMEND

ーおすすめ記事ー